Компания «Доктор Веб» сообщила о разработке методики расшифровки файлов, пострадавших от действий трояна Trojan.Encoder.2843, более известного под именем Vault. В настоящее время данная версия вредоносной программы активно распространяется злоумышленниками с помощью рассылок по электронной почте. В письме содержится вложение — это небольшой файл, содержащий сценарий на языке jаvascript. Данный файл извлекает приложение, выполняющее остальные действия и запускающие работу шифровальщика. Отмечается, что данная версия трояна распространяется со 2 ноября 2015 года.

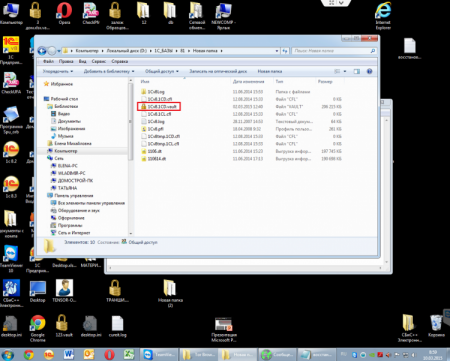

При заражении компьютера в системный реестр Windows записывается зашифрованная динамическая библиотека .dll, а в запущенный процесс explorer.exe встраивается специальный код, считывающий файл из реестра в память, расшифровывающий его и передающий ему управление. Список зашифрованных файлов троянское приложение также хранит в реестре операционной системы, для каждого файла используется уникальный ключ, состоящий из заглавных латинских букв. Отмечается, что шифрование файлов происходит с использованием алгоритма Blowfish-ECB, а шифрование сессионного ключа осуществляется с использованием RSA при помощи интерфейса CryptoAPI. Каждый файл, который был зашифрован, имеет расширение .vault.